Pendant des années, le Mac a été considéré comme une plate-forme plus sûre que ses concurrents. Mais, il y a encore des mesures que vous pouvez et devez prendre pour assurer votre sécurité.

Jusqu’à présent en 2022, plus de 34 millions d’échantillons de nouveaux logiciels malveillants ont été découverts. Mais seuls 2 000 de ces échantillons ont ciblé macOS, selon AtlasVPN.

Pourtant, Apple a déclaré que la sécurité dans macOS était inacceptable.

Craig Federighi, chef du génie logiciel d’Apple, a comparu devant le tribunal en mai 2021 lors de la Epic Games contre Apple essai. Il a expliqué les fonctionnalités de sécurité des appareils Apple et comment le Mac a une sécurité différente de celle de l’iPhone.

Les utilisateurs peuvent télécharger des applications à partir du Mac App Store, une vitrine organisée où les applications sont soumises à l’examen minutieux de l’équipe de révision d’Apple. Mais il est également possible de télécharger des logiciels sur le Web, une pratique appelée « chargement latéral » sur l’iPhone.

La juge Yvonne Gonzalez Rogers a demandé à Federighi pourquoi le Mac prend en charge plusieurs sources d’applications, une capacité qu’Epic Games aimerait voir sur iOS. Ces sources tierces d’applications sont « régulièrement exploitées sur Mac », a déclaré Federighi, ajoutant que le niveau de malwares Mac est inacceptable.

Federighi a utilisé cela comme exemple de la raison pour laquelle Apple pense qu’iOS est plus sécurisé que macOS. « iOS a établi une barre considérablement plus élevée pour la protection des clients », ajoutant, « Le Mac n’atteint pas cette barre aujourd’hui. »

S’il est utilisé en toute sécurité, le Mac reste « la plate-forme la plus sûre possible », a poursuivi Federighi. Cette déclaration devrait inciter les utilisateurs de Mac à réfléchir à leur logiciel de sécurité et à la manière dont ils utilisent leur ordinateur.

Les meilleurs moyens de prévenir une infection virale consistent à arrêter les e-mails infectés, à contourner les sites Web infectés et à télécharger des logiciels à partir de sources fiables. Les pratiques de sécurité de base combinées aux fonctionnalités de sécurité intégrées d’un Mac signifient que le logiciel antivirus n’est pas nécessaire pour la plupart des gens.

Certaines de ces pratiques de sécurité sont préventives, telles que la mise à jour des logiciels et l’utilisation d’un service DNS qui bloque les sites Web malveillants. D’autres aident à arrêter les logiciels malveillants qui ont déjà été téléchargés, tels que GateKeeper et XProtect, la capacité antivirus dont dispose déjà le Mac. Enfin, certaines méthodes vont au-delà des virus et impliquent la sécurisation des comptes en ligne.

Mots de passe

Une façon d’empêcher les pirates de voler des comptes en ligne consiste à utiliser un gestionnaire de mots de passe. Avoir un mot de passe différent et complexe pour chaque compte en ligne réduit considérablement les risques de piratage.

Le trousseau iCloud d’Apple disponible sur Mac, iPhone et iPad est un moyen facile de démarrer. Il suggère automatiquement un mot de passe pour chaque nouvelle connexion et le remplit automatiquement la prochaine fois qu’une personne se connecte à un compte. Il peut avertir une personne si son mot de passe a été trouvé lors d’une violation de données et prend en charge l’authentification à deux facteurs, une autre couche de sécurité du compte.

Sur l’iPhone et l’iPad, les utilisateurs peuvent trouver le trousseau iCloud en accédant à Paramètres > Mots de passe. Les utilisateurs peuvent le trouver dans Préférences Système > Mots de passe sur Mac.

Les utilisateurs peuvent trouver d’autres options de mot de passe dans Keychain Access, une application intégrée à macOS. Keychain Access est la maison pour les connexions synchronisées avec iCloud Keychain, les connexions Wi-Fi, les certificats système et même les notes sécurisées.

E-mails et noms d’utilisateur

En plus d’utiliser un mot de passe différent pour chaque site Web, un utilisateur peut utiliser une adresse e-mail différente ou un nom d’utilisateur différent. Un raccourci expérimental crée des mots de passe et des noms d’utilisateur, si un mélange aléatoire de lettres et de chiffres est acceptable pour un nom d’utilisateur.

Côté e-mail, les utilisateurs d’Apple disposent d’une option intégrée appelée Masquer mon e-mail. Faisant partie de l’abonnement iCloud+, il crée automatiquement une adresse e-mail différente et unique pour les comptes en ligne.

Les e-mails envoyés à l’une de ces adresses sont transférés vers l’identifiant Apple de l’utilisateur. Ils peuvent être supprimés à tout moment et ont des noms générés aléatoirement tels que [email protected]

Les utilisateurs peuvent trouver Masquer mon e-mail sur l’iPhone et l’iPad dans Paramètres > Votre nom de profil > iCloud. Sur Mac, il se trouve dans Préférences Système > Identifiant Apple.

Hameçonnage

Une autre façon de rester en sécurité en utilisant le courrier électronique est d’éviter de cliquer sur des liens et des pièces jointes suspects. Un attaquant envoie ces e-mails malveillants dans une campagne de cybercriminalité connue sous le nom de phishing. L’hameçonnage se produit lorsque des personnes sont contactées par e-mail, téléphone ou SMS dans lequel l’expéditeur prétend être une institution légitime.

Par exemple, l’attaquant créera un site Web se faisant passer pour une banque et rédigera un e-mail pour amener la victime à se connecter au site Web malveillant. Leur nom d’utilisateur et leur mot de passe seront rapidement volés et utilisés ou vendus par l’attaquant.

Les fonctionnalités standard des e-mails de phishing incluent des offres « trop belles pour être vraies », comme dire que la victime a gagné un iPhone gratuit. Ou bien, une pièce jointe à un e-mail infectera l’ordinateur de la victime avec un virus, auquel cas un logiciel antivirus sera utile.

Lorsqu’une personne reçoit un e-mail qu’elle juge suspect, elle doit éviter de cliquer sur une URL à l’intérieur de celui-ci ou de télécharger une pièce jointe. Si l’e-mail demande à la personne de cliquer sur un bouton, elle peut à la place saisir manuellement le site Web dans un navigateur et rechercher toute alerte dans son compte qui correspond à l’e-mail.

Mises à jour de logiciel

L’une des lignes de défense les plus critiques contre les logiciels malveillants consiste à maintenir les logiciels à jour. Les mises à jour des applications et des systèmes d’exploitation contiennent souvent des correctifs pour les vulnérabilités de sécurité trouvées dans les anciennes versions du logiciel.

Apple améliore cette expérience avec iOS 16, iPadOS 16, macOS Ventura et d’autres nouvelles mises à niveau à venir à l’automne 2022. Une fonctionnalité appelée Rapid Security Response dissocie les correctifs de sécurité des mises à jour logicielles afin que le système d’exploitation protège les utilisateurs plus rapidement que jamais.

Par exemple, dans la version bêta du développeur iOS 16, cette fonctionnalité se trouve dans Paramètres > Général > Mise à jour logicielle > Mises à jour automatiques. Une bascule appelée « Installer les réponses de sécurité et les fichiers système » indique que les correctifs pour les bogues de sécurité et les fichiers système seront automatiquement installés.

L’utilisateur peut avoir besoin de redémarrer son appareil pour terminer l’installation, mais certains fichiers système peuvent être installés automatiquement même si la bascule est désactivée.

Ce sont quelques façons dont les utilisateurs Apple peuvent rester en sécurité en ligne en tant que première couche de défense, et la deuxième couche de défense se trouve dans macOS.

Couche deux : fonctionnalités de sécurité intégrées à macOS

Après les meilleures pratiques de sécurité pour naviguer sur le Web, le système d’exploitation Mac d’Apple est la deuxième couche. Il dispose de fonctionnalités de sécurité natives qui protègent les utilisateurs des applications malveillantes, à commencer par Gatekeeper.

Gatekeeper garantit que seuls les logiciels de confiance s’exécutent sur un Mac. Lorsqu’un utilisateur télécharge une application, un plug-in ou un package d’installation de logiciel, Gatekeeper vérifie qu’il provient d’un développeur identifié à l’aide de la notarisation.

La notarisation est un processus qui oblige les développeurs de logiciels en dehors du Mac App Store à télécharger leurs applications sur les serveurs Apple. Apple vérifie la présence de logiciels malveillants et le renvoie au développeur, qui doit signer le code avec son ID de développeur. Apple a introduit la notarisation avec macOS Mojave.

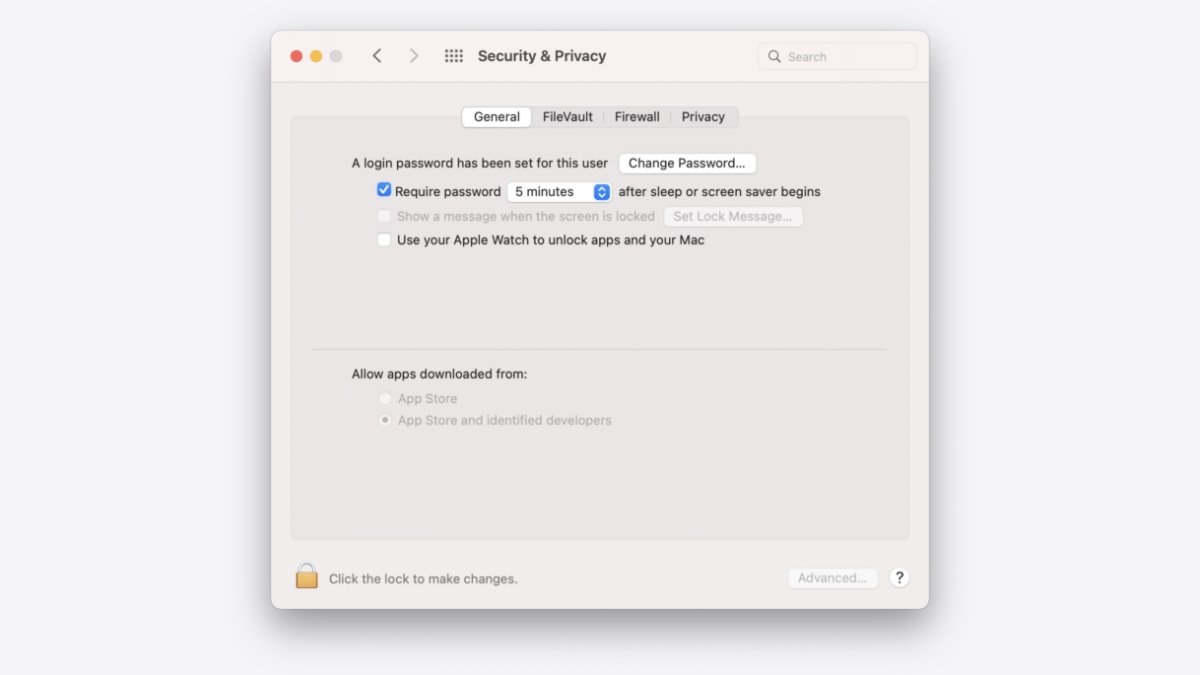

Par défaut, macOS vérifie tous les logiciels installés à la recherche de logiciels malveillants connus lors de leur première ouverture. Les utilisateurs de Mac peuvent modifier le niveau de contrôle en accédant à Préférences Système > Sécurité et confidentialité. Cliquer sur l’onglet Général affiche deux options : « Autoriser les applications téléchargées depuis l’App Store » et « Autoriser les applications téléchargées depuis l’App Store et les développeurs identifiés ».

Le système d’exploitation a des mesures de sécurité supplémentaires même si Gatekeeper n’est pas à son réglage le plus strict. Le Mac dispose d’une fonctionnalité peu connue appelée XProtect, qui agit comme un antivirus. Il est sorti en 2009 sous Mac OS X 10.6 Snow Leopard.

Dans macOS 10.15 ou version ultérieure, XProtect vérifie le contenu malveillant connu lorsqu’une application est lancée pour la première fois, lorsqu’une application change dans le système de fichiers et lorsqu’Apple met à jour les signatures XProtect. Apple dit que ces signatures qui correspondent à des logiciels malveillants connus soient mises à jour automatiquement, indépendamment des mises à jour du système.

Lorsque XProtect détecte un logiciel malveillant connu dans un logiciel téléchargé, le logiciel est bloqué, l’utilisateur est averti et il a la possibilité de le déplacer vers la corbeille. Il supprime également les logiciels malveillants si les signatures ont été mises à jour et vérifie périodiquement les nouvelles infections.

Les propriétaires de Mac peuvent choisir d’ajouter une troisième couche de défense à leurs systèmes avec des outils de sécurité tiers. Cette défense peut toujours inclure un antivirus, mais d’autres options sont disponibles.

Troisième couche : outils tiers

Outils de Objectif Voir sont une alternative populaire à l’antivirus, bien qu’ils puissent être utilisés en tandem. Ce sont des applications gratuites et open source qui complètent la sécurité native du Mac.

Un outil, OverSight, aide à bloquer les logiciels malveillants conçus pour espionner les utilisateurs via leur webcam et leur microphone. OverSight surveille en permanence le système et alerte l’utilisateur lorsque le microphone interne du Mac ou la webcam intégrée est activé.

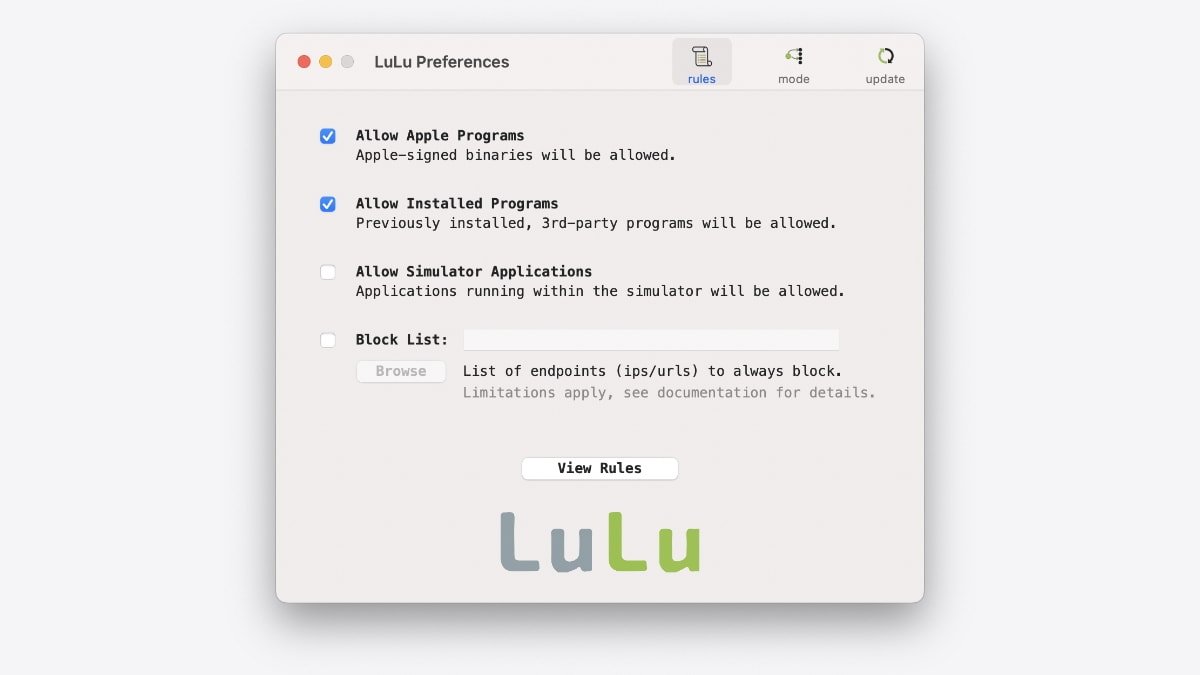

Ensuite, Lulu est un pare-feu qui peut bloquer les connexions réseau sortantes inconnues. C’est une excellente option à utiliser, et cela fonctionne avec le pare-feu intégré du Mac trouvé dans Préférences Système> Sécurité et confidentialité. Enfin, Objective See dispose de plus d’outils, tels que ceux qui bloquent les logiciels malveillants persistants et les rançongiciels.

Le DNS est un autre moyen de rester en sécurité sur le Web. Le registre des noms de domaine, communément appelé annuaire téléphonique Internet, relie les adresses IP aux domaines Web. Un service appelé NextDNS bloque les publicités et les trackers, offre des contrôles parentaux du réseau, et bien plus encore. De plus, il aide à se protéger contre les logiciels malveillants en bloquant les sites Web qui hébergent ce type de contenu.

Ce ne sont là que quelques-uns des outils de sécurité disponibles sur le Web. En conséquence, les propriétaires de Mac peuvent prendre le contrôle de leur sécurité sur tous les fronts, assurant leur sécurité alors même qu’Apple s’efforce d’améliorer la sécurité de toutes ses plates-formes.